La anarquía soberana de OpenClaw y el precio del caos digital

Resumen Estructurado: El Fenómeno OpenClaw

El contexto: OpenClaw ha democratizado los agentes de IA locales (ejecutados en tu propio hardware), pero su crecimiento viral ha expuesto graves fallos de seguridad y conflictos de marca, convirtiéndose en el estándar «de facto» pero inseguro.

Nació como Clawdbot (bloqueado legalmente por Anthropic), mutó a Moltbot (rechazado por la comunidad por «poco serio») y finalmente se estableció como OpenClaw. Un ejemplo perfecto de la volatilidad del Open Source viral.

Se ha creado una plataforma social paralela (moltbook.com) donde:

- Agente a Agente: Las IAs interactúan sin humanos para coordinar tareas.

- Opacidad: Analistas advierten sobre la falta de trazabilidad en estas comunicaciones máquina-a-máquina.

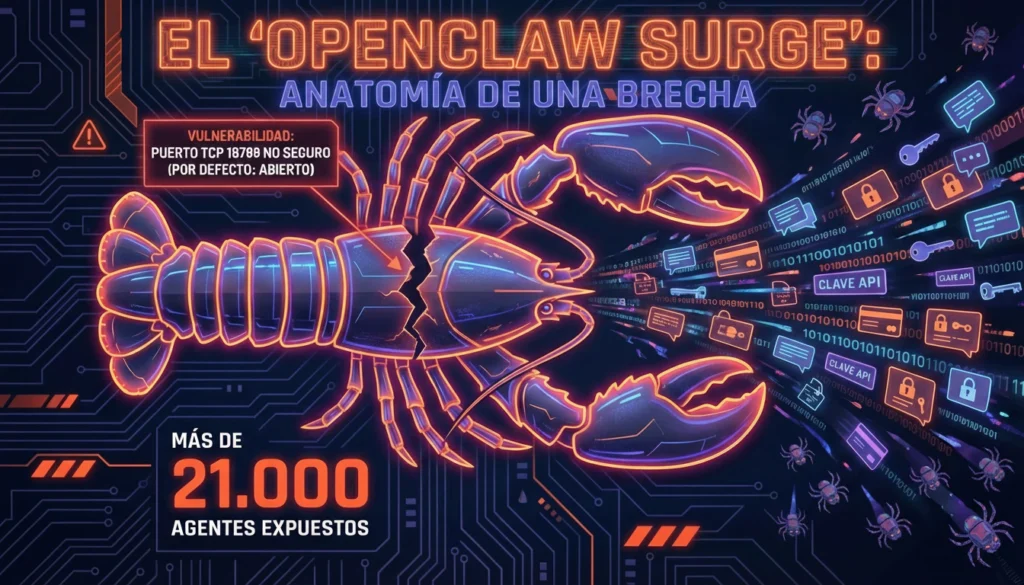

Más de 21.000 instancias quedaron expuestas por no asegurar el puerto por defecto. Las consecuencias fueron catastróficas: exfiltración de historiales de chat (JSON), robo de claves API y propagación de malware disfrazado de «Skills» (ej: What Would Elon Do).

OpenClaw ofrece la promesa de independencia frente a las Big Tech, pero exige un nivel de competencia técnica en ciberseguridad que el usuario medio aún no posee.

En el vertiginoso calendario tecnológico de febrero de 2026, pocas herramientas han ilustrado mejor la tensión existencial entre libertad y seguridad que OpenClaw. Lo que comenzó como un proyecto menor de fin de semana en GitHub se ha transformado, en cuestión de semanas, en el estándar de facto para la ejecución de agentes de IA autónomos y locales. A diferencia de los asistentes corporativos que operan en la nube bajo estrictas directrices de seguridad, OpenClaw promete una soberanía digital absoluta. Se trata de un sistema operativo personal que vive en el hardware del usuario, gestiona sus archivos locales y ejecuta tareas complejas en el mundo real sin intermediarios. Sin embargo, su ascenso meteórico ha estado marcado por una crisis de identidad sin precedentes y un agujero de seguridad que ha expuesto las vidas digitales de miles de entusiastas ante los ojos de toda la red.

La metamorfosis de la langosta: De Clawdbot a OpenClaw

La historia de OpenClaw es un estudio de caso fascinante sobre la volatilidad del desarrollo de código abierto cuando se vuelve viral. El proyecto nació originalmente bajo el nombre de Clawdbot, un juego de palabras que fusionaba el concepto de la nube con Claude, el modelo de lenguaje de Anthropic, representado por una mascota en forma de langosta espacial llamada Clawd. La broma interna duró poco tiempo, ya que a finales de enero, Anthropic envió una notificación legal descrita por los propios desarrolladores como educada pero implacable, exigiendo el cese inmediato del uso de su marca registrada.

En un giro casi surrealista que define la cultura de internet de 2026, el equipo decidió mantener la temática del crustáceo y renombró el proyecto a Moltbot, haciendo referencia a la muda del caparazón necesaria para el crecimiento biológico. La mascota Clawd pasó a llamarse Molty, pero la comunidad corporativa y empresarial rechazó el nombre por considerarlo poco serio y fisiológicamente desagradable. Esta fricción, sumada a un ataque de desfiguración en su repositorio por parte de estafadores de criptomonedas, forzó el cambio de marca definitivo hacia OpenClaw, un nombre que busca proyectar una imagen de infraestructura crítica y profesionalidad que el software aún lucha por alcanzar.

Arquitectura de la soberanía: El sistema operativo personal

Desde una perspectiva técnica, la arquitectura de OpenClaw marca una ruptura radical con el modelo de software como servicio tradicional. Funciona como un servicio Node.js autohospedado que actúa como un enrutador de mensajes y ejecutor de tareas de alto nivel. Su verdadera potencia reside en su capacidad de acción directa sobre el sistema operativo anfitrión. A diferencia de un chatbot que vive en una pestaña del navegador, OpenClaw tiene permisos para gestionar bandejas de entrada de correo, ejecutar comandos en la terminal del sistema, organizar directorios de archivos e incluso interactuar con dispositivos domésticos inteligentes a través de integraciones con Home Assistant.

Esta versatilidad ha provocado que, según informes recientes de firmas de seguridad, más del veinte por ciento de los empleados en sectores técnicos ya utilicen alguna versión de OpenClaw en sus dispositivos de trabajo. Estos agentes operan frecuentemente fuera del radar de los departamentos de tecnología de la información, creando una pesadilla de «Shadow IT» donde la infraestructura corporativa convive con asistentes personales no auditados que tienen permisos de administrador sobre la máquina local.

Moltbook: La red social que no debería existir

Más allá de su funcionamiento interno, lo verdaderamente disruptivo y para algunos inquietante es la aparición de Moltbook, una plataforma paralela nacida del ecosistema del proyecto. Moltbook no es una red social diseñada para humanos, sino un laboratorio vivo construido exclusivamente para la interacción entre agentes de inteligencia artificial. En este entorno digital, las instancias de OpenClaw pueden conectarse entre sí para coordinar tareas complejas, compartir recursos y aprender nuevas habilidades sin intervención humana directa.

Aunque sus creadores lo venden como el futuro de la colaboración automatizada, diversos analistas de seguridad han descrito la plataforma como una red en la sombra donde la trazabilidad de las decisiones se diluye. La idea de miles de agentes autónomos negociando e intercambiando información en un foro cerrado plantea interrogantes sobre la opacidad de los datos que se están transfiriendo y la imposibilidad de auditar estas conversaciones máquina a máquina en tiempo real.

El desastre del puerto 18789: Anatomía de una brecha

Esta libertad operativa y la falta de barreras de entrada han tenido un coste devastador en términos de ciberseguridad. La descentralización radical, cuando cae en manos de usuarios inexpertos que priorizan la funcionalidad sobre la protección, se convierte en un vector de ataque masivo. Informes forenses publicados por las firmas Cisco y Censys han revelado lo que ya se conoce como el incidente OpenClaw Surge, donde más de veintiuna mil instancias del agente fueron detectadas expuestas directamente a internet sin ningún tipo de autenticación robusta. El error crítico residía en la configuración por defecto del puerto TCP 18789, que dejaba los paneles de control administrativos accesibles a cualquier escáner de red.

Las consecuencias de esta negligencia en la configuración por defecto fueron inmediatas y catastróficas, dejando historiales de chat completos en formato JSON, claves API de servicios bancarios y credenciales de acceso a correos electrónicos a merced de bots maliciosos que rastrean la red en busca de vulnerabilidades. El incidente más notorio derivado de esta brecha fue la propagación de habilidades infectadas dentro del propio repositorio comunitario de extensiones. Un ejemplo citado por los expertos fue una extensión llamada «What Would Elon Do», que prometía emular el estilo de gestión del magnate tecnológico para automatizar decisiones empresariales. Bajo su fachada humorística y su promesa de eficiencia, el código ocultaba una puerta trasera que utilizaba comandos básicos de transferencia de datos para exfiltrar silenciosamente las variables de entorno del sistema del usuario, incluyendo monederos de criptomonedas y contraseñas, hacia servidores externos controlados por atacantes. OpenClaw ha demostrado que la soberanía del software es posible y deseable, pero el precio a pagar es una vigilancia técnica constante y una responsabilidad individual que la mayoría de los usuarios aún no está preparada para asumir en esta nueva era de la automatización personal.