Anatomía del Navegador Agéntico: Un Análisis Exhaustivo de Comet y el Futuro de la Interacción Web

Resumen Ejecutivo: La Era del Navegador Agéntico

El contexto: Un análisis profundo de Comet de Perplexity. No es solo un nuevo navegador, sino el fin del paradigma de «recuperación pasiva» de información en favor de la delegación activa de tareas a una IA integrada.

El usuario deja de ser un «Click-Maker» (micro-gestión de acciones) para convertirse en un Delegador Estratégico. La IA no vive en un chat aislado, sino que lee el DOM de la web para interactuar con botones y formularios.

- Base Chromium: Compatibilidad total con extensiones de Chrome para eliminar fricción de entrada.

- Orquestación Multi-LLM: El usuario elige el cerebro (GPT-5, Claude, Sonar) según la tarea, evitando el «vendor lock-in».

La capacidad de acción conlleva peligros. Se detalla el CometJacking (inyección de prompts maliciosos en URLs) y una tasa de bloqueo de phishing alarmantemente baja (7%) comparada con navegadores tradicionales.

Comet es un «Colega Digital» capaz de ahorrar miles de dólares en productividad, pero su inmadurez en ciberseguridad sugiere un uso cauteloso en entornos corporativos sensibles.

«La web ya no es para leerla, es para que tu agente la opere por ti.»

Comet: La Revolución del Navegador Agéntico

Descarga el informe completo en PDF. Análisis profundo de la arquitectura de orquestación Multi-LLM, el paradigma CPA (Conversational Process Automation) y los vectores de seguridad como el CometJacking.

Descargar InformeLa historia de la navegación web ha estado dominada por un paradigma de «recuperación pasiva». Desde Mosaic hasta Chrome, la función del navegador ha sido actuar como una ventana inerte a través de la cual el usuario localiza información indexada. Sin embargo, la irrupción de la Inteligencia Artificial Generativa ha propiciado el nacimiento de una nueva categoría de software: el Navegador Agéntico.

El informe La Revolución del Navegador Agéntico disecciona el lanzamiento de Comet, desarrollado por Perplexity, no solo como un producto, sino como un cambio tectónico en la computación personal. Este análisis explora su arquitectura técnica, su impacto en la economía del conocimiento y los críticos desafíos de seguridad que plantea.

1. El Cambio Ontológico: Del «Click-Maker» al Delegador Estratégico

La innovación fundamental de Comet no es estética, sino funcional. El modelo tradicional de interacción web se basa en que el usuario es un «hacedor de clics» (Click-Maker). Para lograr un objetivo, el humano debe descomponer la tarea en micro-acciones: abrir pestaña, escribir URL, navegar menús, filtrar ruido visual y ejecutar la acción.

Comet propone la transición hacia el usuario como «Delegador». Bajo este esquema, el navegador incorpora un Motor de IA Agéntica capaz de razonar y ejecutar. El usuario declara la intención final («Reserva una mesa para dos en un restaurante italiano céntrico el jueves a las 20:00») y el agente asume la carga cognitiva y mecánica: busca opciones, verifica disponibilidad en tiempo real interactuando con las interfaces de reserva y completa el proceso.

A diferencia de un chatbot (como ChatGPT) que opera en un contenedor aislado de texto, el Asistente Comet vive en el contexto del navegador, «leyendo» el código de las páginas web (DOM) para interactuar con botones y formularios como lo haría un humano.

2. Arquitectura Técnica: El «Caballo de Troya» y la Orquestación Multi-LLM

Para desafiar el duopolio de navegadores existente, Perplexity ha ejecutado una maniobra estratégica de «adopción sin fricción».

La Base Chromium como Estrategia de Mercado

Comet está construido sobre Chromium, el mismo motor de código abierto que impulsa a Google Chrome y Microsoft Edge. Esta decisión técnica es crítica por dos motivos:

- Compatibilidad Universal: Garantiza que el 100% de la web se renderice correctamente desde el día uno.

- Migración Instantánea: Permite a los usuarios importar su historial, contraseñas y, crucialmente, su ecosistema de extensiones existente. Esto elimina la barrera de entrada habitual de perder herramientas de trabajo al cambiar de navegador.

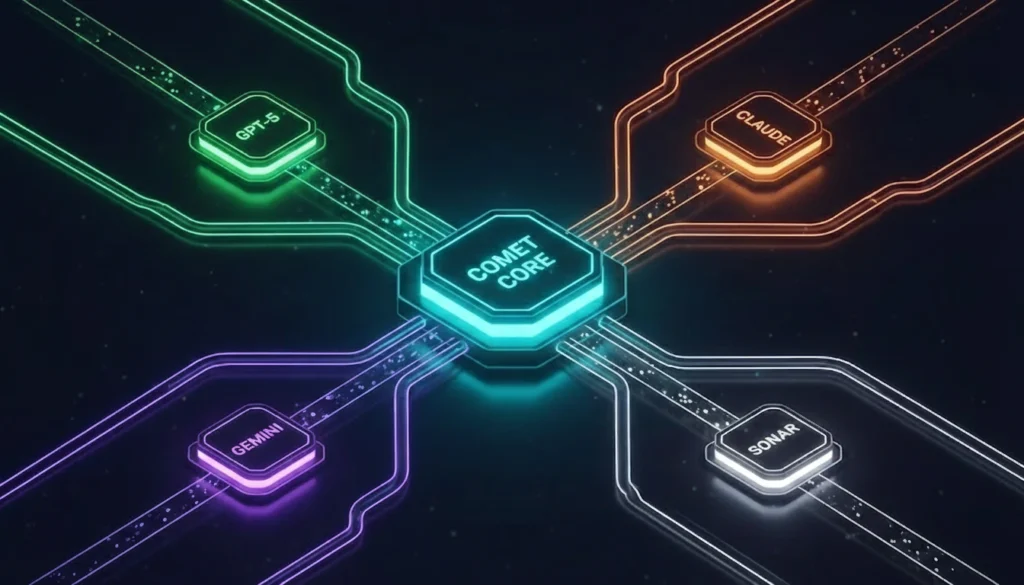

El Motor de Inferencia Agnóstico

El núcleo de Comet se distingue por su flexibilidad. No ata al usuario a un único modelo de inteligencia. Actúa como un orquestador de inferencia que integra múltiples Modelos de Lenguaje Grande (LLM) punteros, permitiendo seleccionar la herramienta adecuada para la tarea:

- Sonar (Perplexity): Optimizado para búsquedas en tiempo real con baja latencia y alta factualidad.

- GPT-4o / GPT-5 (OpenAI): Priorizado para tareas que requieren razonamiento lógico complejo y creatividad.

- Claude 4.5 (Anthropic): Especializado en ventanas de contexto amplias, ideal para analizar documentos extensos o múltiples fuentes simultáneas.

- Gemini Pro (Google): Integrado por sus capacidades multimodales nativas.

Esta arquitectura «Multi-LLM» desacopla la utilidad del navegador de la suerte de un solo proveedor de IA, ofreciendo una resiliencia técnica superior.

3. La Economía de la Productividad: El «Colega Digital»

La propuesta de valor de Comet se centra agresivamente en el mercado empresarial y profesional. Aravind Srinivas, CEO de Perplexity, ha articulado una visión donde el navegador deja de ser una herramienta para convertirse en un «Colega Digital».

Automatización del Trabajo del Conocimiento

Srinivas postula que el aumento de productividad derivado del uso de Comet podría cuantificarse en un valor de 10.000 dólares anuales por empleado. Más controvertida es su afirmación de que la herramienta podría servir como una «alternativa a la contratación» de personal adicional para tareas operativas.

- Síntesis de Información: Capacidad para comparar flujos de información de múltiples pestañas (por ejemplo, cobertura de noticias contradictoria) y generar informes consolidados.

- Gestión Administrativa: A través de conectores seguros, el agente puede gestionar la bandeja de entrada de Gmail, redactar respuestas contextuales y organizar calendarios.

Automatización de Procesos Conversacional (CPA)

El informe acuña el término «CPA» (Conversational Process Automation) para describir la capacidad de automatizar flujos complejos mediante lenguaje natural, democratizando lo que antes requería scripts de programación (RPA). Un caso de estudio destacado es la interacción con la plataforma financiera Zerodha. Un usuario logró ejecutar una orden de compra de acciones y solicitar una Oferta Pública Inicial (OPI) simplemente escribiendo comandos como «compra MOCAPITAL, cantidad: 50», sin tocar la interfaz gráfica del broker. Esto demuestra el potencial para operaciones de alto riesgo y alta precisión.

4. La Brecha del Ocio y el Rendimiento Multimedia

A pesar de su potencia laboral, Comet presenta debilidades en el uso personal recreativo. La estrategia de «nicho primero» ha priorizado la utilidad sobre el entretenimiento. Los usuarios han reportado problemas de rendimiento notables en el consumo de medios. Por ejemplo, la reproducción de video en 4K (YouTube) sufre caídas de frames (lag), pasando de 30 FPS a 24 FPS o experimentando tartamudeos cuando se abren otras pestañas. Además, el consumo de recursos de CPU puede elevarse un 20% adicional debido a los procesos de IA en segundo plano.

5. El Vector de Riesgo: Seguridad y Privacidad en la Era Agéntica

La capacidad de «acción» del navegador introduce, inevitablemente, nuevos vectores de ataque que no existen en los navegadores pasivos.

CometJacking: Cuando el Agente es el Enemigo

Investigadores de la firma LayerX descubrieron una vulnerabilidad crítica denominada «CometJacking». El ataque funciona mediante la inyección de prompts (instrucciones) maliciosos dentro de una URL. Cuando el usuario visita el enlace, el navegador no solo carga la página, sino que su IA interpreta las instrucciones ocultas como órdenes legítimas del dueño. En pruebas de concepto, esto permitió a atacantes exfiltrar datos del correo y calendario del usuario, codificarlos y enviarlos a servidores externos, todo ello ejecutado por el propio asistente del navegador.

Debilidad ante el Phishing

Adicionalmente, las pruebas comparativas revelaron una deficiencia alarmante en la detección de sitios maliciosos. Comet bloqueó solo el 7% de los sitios de phishing conocidos en una muestra de control, en comparación con el 54% bloqueado por Microsoft Edge. Esto se debe a la falta de integración de bases de datos de reputación maduras como Google Safe Browsing.

Modelo de Privacidad: Local vs. Nube

Para mitigar preocupaciones, Perplexity emplea un modelo de datos híbrido:

- Almacenamiento Local: Historial, cookies y credenciales se guardan en el dispositivo por defecto.

- Transmisión Bajo Demanda: Los datos solo se envían a los servidores de inferencia cuando el usuario solicita explícitamente una acción que requiere contexto (ej. «resume esta página»), y el usuario mantiene control para revocar accesos.

6. Modelo de Negocio: La Estrategia Freemium

Inicialmente concebido como una herramienta exclusiva para suscriptores de alto nivel ($200/mes), Perplexity pivotó hacia un modelo Freemium para ganar cuota de mercado masiva.

- Nivel Gratuito: Acceso al asistente básico, búsqueda con IA y gestión de pestañas.

- Niveles de Pago (Pro/Max): Desbloquean modelos avanzados (GPT-5, Claude 4.5), límites de uso elevados y funciones exclusivas como el «Asistente en Segundo Plano» (capaz de ejecutar tareas de larga duración mientras el usuario no está) y la redacción avanzada de correos.

7. Conclusión: Hacia la Adopción Estratégica

Comet representa la vanguardia de una nueva era computacional. Para desarrolladores y «prosumers», ofrece un apalancamiento de productividad sin precedentes. Sin embargo, para entornos corporativos, el informe recomienda una adopción cautelosa. La inmadurez de los protocolos de seguridad ante amenazas como el CometJacking exige que su despliegue se limite inicialmente a flujos de trabajo no críticos, hasta que la «inmunología» del navegador agéntico alcance la robustez de sus homólogos pasivos.